2024年7种危险的新电脑病毒和恶意软体

持续针对个人及大型机构(包括美国军方)的高阶网路攻击,突显了威胁的迅速演变,这些威胁不仅危害消费者,也威胁到最资源丰富且受到保护的组织。深入了解最新的病毒和恶意软体、诈骗和钓鱼攻击的持续性攻击途径,以及人工智慧如何改变威胁环境。

文章链接已复制

撰文者:

发布于 2024年10月4日

2024年当前电脑病毒、恶意软体及其他威胁

随著网路罪犯不断搜寻新方法,将现代电脑病毒和其他恶意软体引入设备和网路,威胁环境不断演变。不过,唯一不变的是。

本文包含:

- 所有

本文包含:

在2023年,突出的发展是,其中3月份的,年增幅达62%。这一趋势在2024年仍持续上升,勒索病毒攻击达到了。

虽然勒索病毒可能是黑客获利于网路犯罪的最爱方式,但其他类型的仍然是个持续的威胁,愈加复杂的攻击途径,包括木马程式和随机下载,使所有类型的恶意软体更难以防范。

以下是2024年值得警惕的主要电脑恶意软体威胁:

- RaaS

- LockBit 3.0

- 8Base

- SocGholish

- Clop

- Akira

- Windows Update Ransomware (Cyborg)

1. RaaS

以往,勒索病毒的创建仅限于那些拥有知识和能力的坏人。随著的兴起,任何人都可以付费给「专业人士」来执行复杂的攻击。

RaaS的兴起令人担忧,因为它使高级恶意软体工具对于缺乏经验的黑客变得可用,进一步扩大和不可预测性。随著这类恶意软体的访问权限扩大,未来几年由RaaS团体引发的意外和不规则攻击数量有望上升。

LockBit

在2024年第一季度仍然是最为成熟且,有217起宣告成功攻击的事件,这一数字超过了8Base 和BlackBasta

—其次两大勒索病毒团体的攻击总和。

2. LockBit 3.0

自2020年以来一直活跃。LockBit3.0与该团体之前版本的恶意软体不同之处在于,其已经变得模组化,意味著恶意程式以阶段性方式感染系统,这使其更难检测和防范。

以下是关于LockBit最近事件的详细情况:

- LockBit曾用于窃取来自Space X零件供应商Maximum Industries。

- LockBit团体声称他们已,并要求7000万美元赎金。

- 发现了一种新子变种LockBit 3.0,其具备类似于传统电脑病毒的传播方式。

- 在英国国家犯罪局(NCA)、FBI和欧洲刑警组织共同发起对LockBit犯罪行为的打击后,LockBit从新的伺服器出发发起了攻击,并使用了更新的加密工具。

在执法机构查封的LockBit网站上显示的消息。来源:及。

3. 8Base

8Base勒索病毒团队自2022年3月以来活跃,截至2024年5月,已有超过。该团体在2023年6月引起广泛关注,因为其活动。

8Base倾向于以双重勒索方式针对企业——在使用羞辱策略已经偷窃和加密数据后,搭配要求赎金。他们与另一个团体RansomHouse类似,这引发了有关8Base可能为其分支的传言。对于8Base的意图和手段,仍有不确定性。

4. SocGholish

2024年初影响Windows用户的十大恶意软体中的60%,成为今年最大的威胁之一。又名FakeUpdates,SocGholish自就已存在。

它是一种下载器,通过随机下载的方式发送,用户无意中从受到危害或恶意的网站下载恶意软体,因为他们被诱骗点击假冒的软体或浏览器更新链接。

SocGholish恶意软体的攻击通常可以这样展开:

假冒浏览器更新: 黑客创建恶意网站或攻陷合法网站,显示假冒的软体更新警告,仿真流行浏览器的真实更新通知。

恶意下载: 若用户上当相信假冒的更新,他们随即会转至下载页面,并在未有进一步互动情况下下载并执行看似无害的档案。

二次恶意软体: 随后,类似远端访问木马(RAT)的二次恶意软体可能部署,以控制系统或盗取敏感数据。

5. Clop

Clop勒索病毒(也称CLOP、Cl0p及TA505)被视为当前对数据安全构成最严重威胁的恶意软体之一。它是的现代版本,首次发现于2016年,专门攻击Windows电脑。负责该勒索病毒的俄罗斯团伙声称对多起重大数据泄露负责,包括对的攻击。

Clop勒索病毒所造成的威胁在2023年引起轰动,恶意程式码针对多家企业、美国联邦政府机构以及明尼苏达州和伊利诺伊州的州政府。约翰霍普金斯大学在巴尔的摩及乔治亚州的全州大学系统于同期成为Clop攻击的受害者。

「负责Clop的俄罗斯团伙声称对多起重大数据泄露负责,包括对卫报和英国航空的攻击。」

作为回应,发布了Clop勒索病毒团伙的警告,揭示该网路罪犯利用了MOVEit数据传输软体的漏洞来窃取数据,该漏洞让他们能够访问该服务主办的数据,包括政府机构和个别用户的敏感信息。

6. Akira

Akira是最近引起大量关注的勒索病毒威胁,因为其要求数亿美元的赎金。由于这些巨额费用,企业受害者不太可能再次获取被窃数据—除非它在该团伙的网站上公开。

Akira是一个令人担忧的新兴网路威胁,已与数次高调攻击有关,包括:

- 对的重大攻击,该校位于乔治亚州。

- 从官网中流出543 GB数据。

- 加密并要求赎金的伺服器、日志以及员工的个人信息。

7. Windows Update Ransomware (Cyborg)

网路安全的基本原则之一是确保设备运行最新的操作系统和软体。但一些黑客利用这一点,以对其受害者进行攻击,这些假更新包含恶意软体。

尽管Windows更新勒索病毒并不是新的攻击向量,但不断创新的勒索病毒仍在持续开发,以利用声称来自如微软等知名软体公司的虚假安装更新电子邮件。

这些攻击中最常见的恶意软体之一被称为,这是一种于2019年首次出现的典型勒索病毒。一旦启动,Cyborg会扫描目标电脑,并加密它能找到的每一个档案。

全球威胁活动

恶意软体带来的威胁规模对个人和世界各地的组织都是一大关切。根据,在4月至6月期间,观察到的网络攻击年增46%,诈骗是主要威胁,浏览器和网络则是主要攻击面。

SoSafe的反映了广泛的网路攻击活动,发现受访的组织中有一半在过去三年内遭受过成功的攻击。2023年的一项研究强调了系统级攻击的潜在破坏性:发现43%的所有勒索病毒攻击都访问了,而震惊的是,高达91%的所有攻击都窃取了数据。

这威胁不仅限于私营企业和机构。美国军方正在积极寻找。如果不加以控制,美国政府官员担心恶意代码可能会破坏电力网、通信系统、水源及其他关键的军事和民用基础设施。

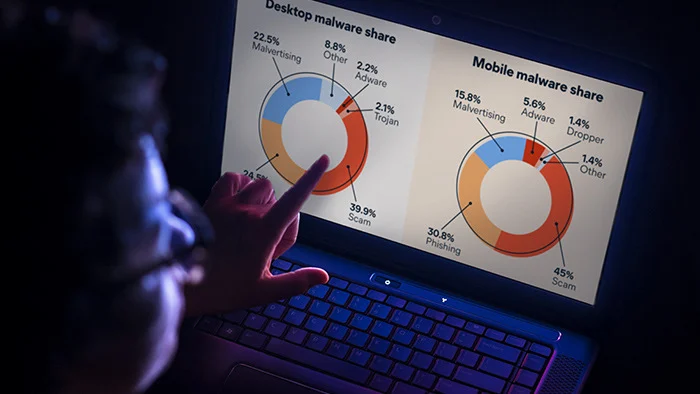

此外,技术如今已成为针对桌面和行动恶意软体的主要攻击途径,这意味著诈骗和钓鱼通讯超越了传统恶意软体(如或广告软体)所带来的危险。换句话说,当前人们已成为病毒和其他恶意软体最容易被攻击的入口,而非软体漏洞。

欲了解更多资讯,请查看战略与国际研究中心的,其中包含影响全球政府机构及其他高价值目标的攻击事件。

值得庆幸的是,最新的网路安全工具能帮助预防来自新兴威胁的攻击。显示,Avast在三个月内阻挡了超过30亿次攻击 及超过5亿个危险网址。

AI病毒和恶意软体的未来

当前网路安全领域面临最大挑战之一,就是由于利用了WormGPT等自定义AI黑客工具的AI驱动的的兴起。

BlackMamba

研究人员开发了一种名为的高级概念证明恶意软体,能利用人工智能动态生成恶意载荷。这种独特的方法使其更难检测,因为恶意软体可以改变其特征以避开传统防御。

BlackMamba能进行、窃取敏感信息,并在被攻击的系统上建立远端访问。其先进的混淆技术和自适应性极大地挑战了安全专业人员对不断演变的威胁的跟进。

钓鱼剧本

生成式AI还将帮助黑客大量制作更加。而且,非常难以让安全专业人员识别和保护这些高度个性化的钓鱼电子邮件,这些电子邮件使用深度伪造音频和视频模仿合法的通信。

AI驱动的钓鱼攻击变得越来越精细且难以识别。

目前,SoSafe的惊人发现显示,有三分之一的用户会点击钓鱼邮件中的有害内容—而其中一半用户会进一步输入敏感信息。这对未来网路安全的意义仍不明朗。

随著真正的BlackMamba在我们的数字世界中释放,以及钓鱼信息变得更难发现,使用尖端安全软体来抑制恶意行为者的重要性不言而喻。但为了实现全面的防护,还需要采取各种安全措施。

如何保护自己免受最新病毒和威胁的侵袭

随著网路攻击的复杂性日益加剧,部署全面的网路安全工具和措施比以往任何时候都更加重要。您可以透过遵循最佳的来减少成为攻击的受害者的风险。

网上安全小技巧

多因素身份验证: 在可能的情况下,为您的帐号和设备启用 (2FA)或多因素身份验证(MFA)。

密码管理: 创建强大且独特的密码,并使用来跟踪它们。

安装更新: 确保您的应用程序和软体保持最新,以受益于最新的安全修补程序。

网路安全软体: 安装和使用可靠的网路安全工具,如防病毒软体、和。

使用Avast获得全面的安全和隐私保护

想提高您的网上安全性,并保护您的设备免受最新电脑病毒的侵害?下载,这是一款全方位的安全解决方案,提供实时的恶意软体检测和清除,采用获奖的威胁检测引擎,帮助抵御新型和潜在的病毒及其他网上威胁。今天就获得铁壁安全—完全免费。

适用于、、

适用于、、

适用于、、

适用于、、

相关文章

…(以下省略其他相关文章)

© 2024 Gen Digital Inc. 版权所有。